أظهرت دراسة من شركة كاسبرسكي بأن 67 في المئة من كبار المديرين في المملكة العربية السعودية والإمارات العربية المتحدة، أقرّوا بأن سوء التفاهم مع أقسام تقنية المعلومات أو فِرق الأمن التقني في مؤسساتهم قد أدّى إلى وقوع حادث أمن رقمي واحد على الأقلّ فيها.

وفي المقابل، أشار 37 في المئة من المديرين التنفيذيين من غير المتخصصين في مجال تقنية المعلومات، إلى تراجع التعاون بين مختلف فرق العمل، وقال 42 في المئة منهم إن الموقف يجعلهم يشكّكون في مهارات زملائهم وقدراتهم حينما يصبح التواصل مع موظفيهم العاملين في مجال أمن تقنية المعلومات غير واضح.

وأجرت كاسبرسكي دراسة استطلاعية عالمية شملت أكثر من 1,300 من قادة الأعمال، لتحديد مدى تأثير التفاهم بين المديرين التنفيذيين من جهة وفرق أمن المعلومات من الجهة الأخرى على القدرة المؤسسية على الصمود. ومن ناحية أخرى، كانت دراسة تحليلية أجرتها شركة فورستر حديثًا أظهرت أن الشركات تقضي في المتوسط 37 يومًا وتنفق 2.4 مليون دولار للكشف عن خرق أمني رقمي والتعافي منه.

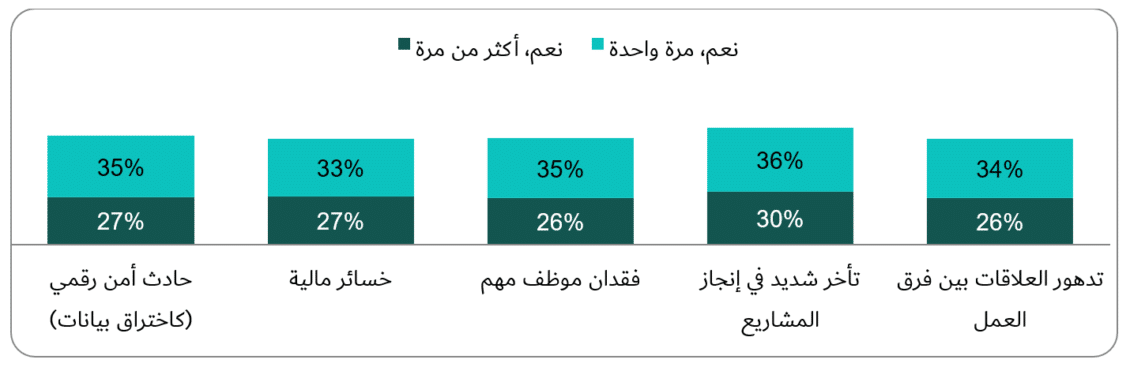

وبحسب نتائج الدراسة، فإن جميع الموظفين تقريبًا من غير العاملين في مجال تقنية المعلومات (97 في المئة) قد تعرّضوا لموقف يتعلق بأمن تقنية المعلومات انطوى على سوء تفاهم. أما في شأن العواقب، فغالبًا ما تؤدي إشكاليات التواصل إلى تأخّر كبير في المشاريع (63 في المئة) ووقوع حوادث في الأمن الرقمي (62 في المئة).

وقال نحو ثلث المستطلعة آراؤهم (24 في المئة و29 في المئة على التوالي) إنهم واجهوا هذه المشكلات أكثر من مرة. هذا وتشتمل الآثار السلبية الأخرى على الخسائر المالية، وفقدان موظفين مهمين، وتدهور العلاقات بين فرق العمل، وهي مواقف حدثت لنحو 60 في المئة من المشاركين في الدراسة.

موضوعات ذات صلة بما تقرأ الآن:

وبالإضافة إلى التأثير السلبي في مؤشرات الأعمال، فإن من شأن التواصل المبهم مع موظفي أمن تقنية المعلومات أن يؤثر أيضًا في الحالة العاطفية للفريق ويثير تساؤلات المديرين التنفيذيين بشأن مهارات موظفي أمن تقنية المعلومات وقدراتهم. ومن ناحية أخرى، أقرّ 30 في المئة من المديرين التنفيذيين بأن سوء التفاهم يُفقدهم الثقة في سلامة سير العمل، فيما قال 32 في المئة منهم إن هذا الوضع يجعلهم متوترين، مما يؤثر في أداء عملهم.

وبهذه المناسبة، أكّد أليكسي فوفك، رئيس أمن المعلومات لدى كاسبرسكي، أن وضوح التواصل بين المديرين التنفيذيين للشركة وإدارة أمن تقنية المعلومات شرط أساسي لنجاح منظومة الأمن المؤسسي. وقال: “يكمن التحدي هنا في أن نضع أنفسنا في محلّ الآخرين، حتى نستطيع أن نتوقع ونمنع حدوث سوء التفاهم. وهذا يعني من ناحية، وجوب أن يعرف كبار مسؤولي أمن المعلومات لغة الأعمال الأساسية لكي يتمكنوا من شرح الأخطار بشكل أفضل، وتوضيح الحاجة إلى تدابير السلامة. كما ينبغي لكبار مسؤولي الأعمال، في المقابل، أن يعرفوا أن أمن المعلومات في القرن الحادي والعشرين جزء أساسي من الأعمال التجارية، وأن تخصيص جزء من الموازنات له يُعدّ استثمارًا في حماية أصول الشركة”.

ولجعل التواصل بين أمن تقنية المعلومات وإدارات الأعمال التجارية داخل المؤسسة أكثر شفافية، فإن كاسبرسكي ترى أن فهم أحد الجانبين للآخر يتطلب التفهّم والمعرفة، لذا يُوصى بأن يتعرّف العاملون في أمن تقنية المعلومات أكثر على مصطلحات الأعمال والمفاهيم التجارية الأساسية من خلال دورات تدريبية تخصصية، وأن يضع المديرون التنفيذيون غير المتخصصين في تقنية المعلومات أنفسهم، في المقابل، في محلّ مسؤولي أمن تقنية المعلومات، ليحصلوا على المعرفة في شأن تحدّيات أمن تقنية المعلومات.

وترى الشركة أنه لا ينبغي لمديري تقنية المعلومات ولا لغيرهم من مديري الأعمال أن يحبسوا أنفسهم في دائرة معلوماتهم المهنية؛ فبقاء كل طرف على دراية بما يدور لدى الطرف الآخر مفتاح آخر من مفاتيح التواصل الناجح والتفاهم المتبادل بينهما.

ويجب على المتخصصين في الأمن الرقمي استخدام لغة مفهومة عند توصيل احتياجاتهم إلى مجلس الإدارة، وتبرير حاجتهم لموازنة للأمن الرقمي، مثل استخدام المعلومات المتعلقة بالتهديدات، وأكثر التدابير الأمنية صلة بالقطاع، وحجم الشركة، لإثبات احتمالية المخاطر وتأكيد الحاجة إلى التدابير الوقائية المطلوبة. ويمكن لموارد مثل حاسبة أمن تقنية المعلومات، والتقارير المستندة إلى ملاحظات الخبراء، أن تسهل هذه المهمة كثيرًا.

ومن المهم أيضًا، وفقًا لكاسبرسكي، تحديد مخصصات مالية للاستثمار في أدوات الأمن الرقمي التي أثبتت فاعليتها وقدرتها على تحقيق عائد استثماري، لا سيما مع تزايد التهديدات الرقمية اليوم واضطرار المؤسسات إلى زيادة موازناتها الخاصة بأمن المعلومات. ومن شأن هذه الأدوات تقليل مستوى الإنذارات الكاذبة وتسريع اكتشاف الهجمات والتعامل مع الحوادث، وتحسين المقاييس الأخرى لأي فريق في مجال أمن تقنية المعلومات.